Репутационная база

Назначение репутационной базы

Данный модуль предназначен для обогащения событий данными, полученными из различных репутационных списков.

Состав репутационной базы

Репутационная база представлена службой pangeoradar-ti-updater.service

Работа с репутационными списками из UI

Репутационные списки

Для просмотра и управления репутационными списками необходимо перейти в раздел Репутационные списки - Репутационные списки.

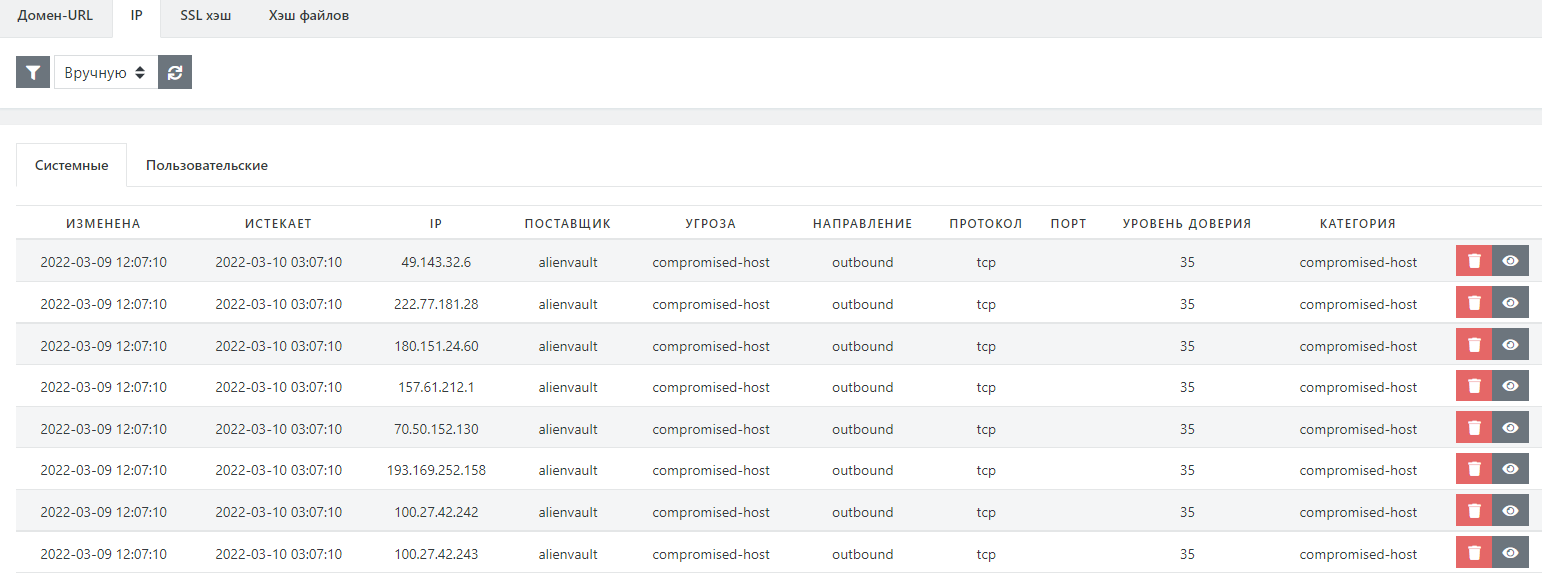

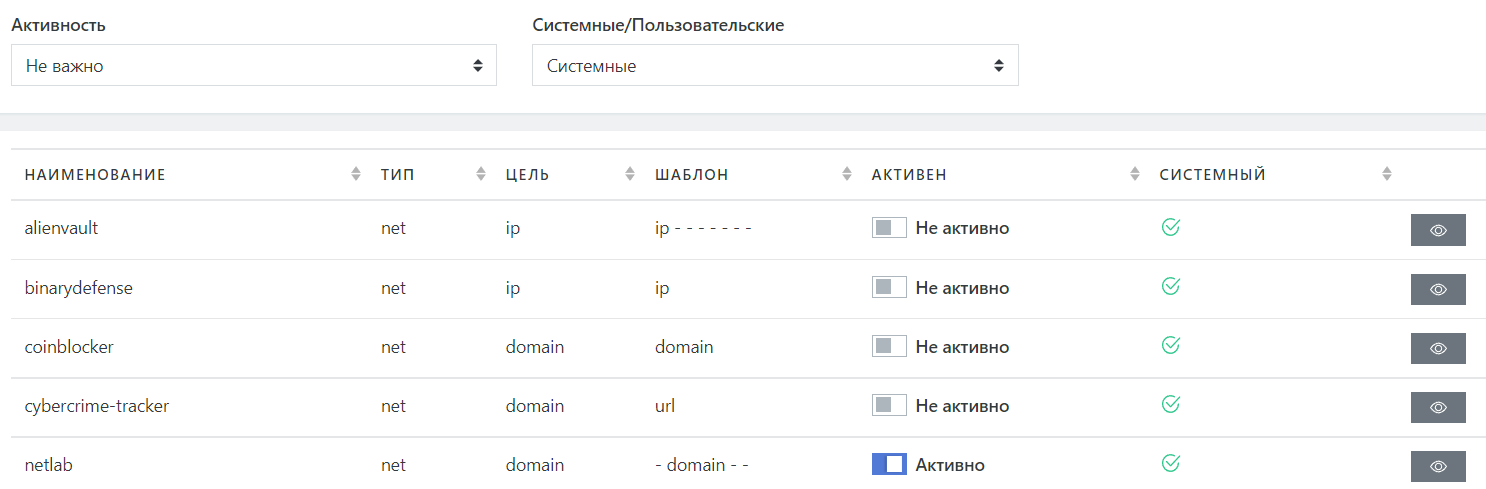

На рисунке 1 изображено окно просмотра и управления репутационными списками.

Рисунок 1 -- Репутационные списки

В рассматриваемом интерфейсе присутствуют следующие функциональные возможности:

- Просмотр полного списка индикаторов компрометации;

-

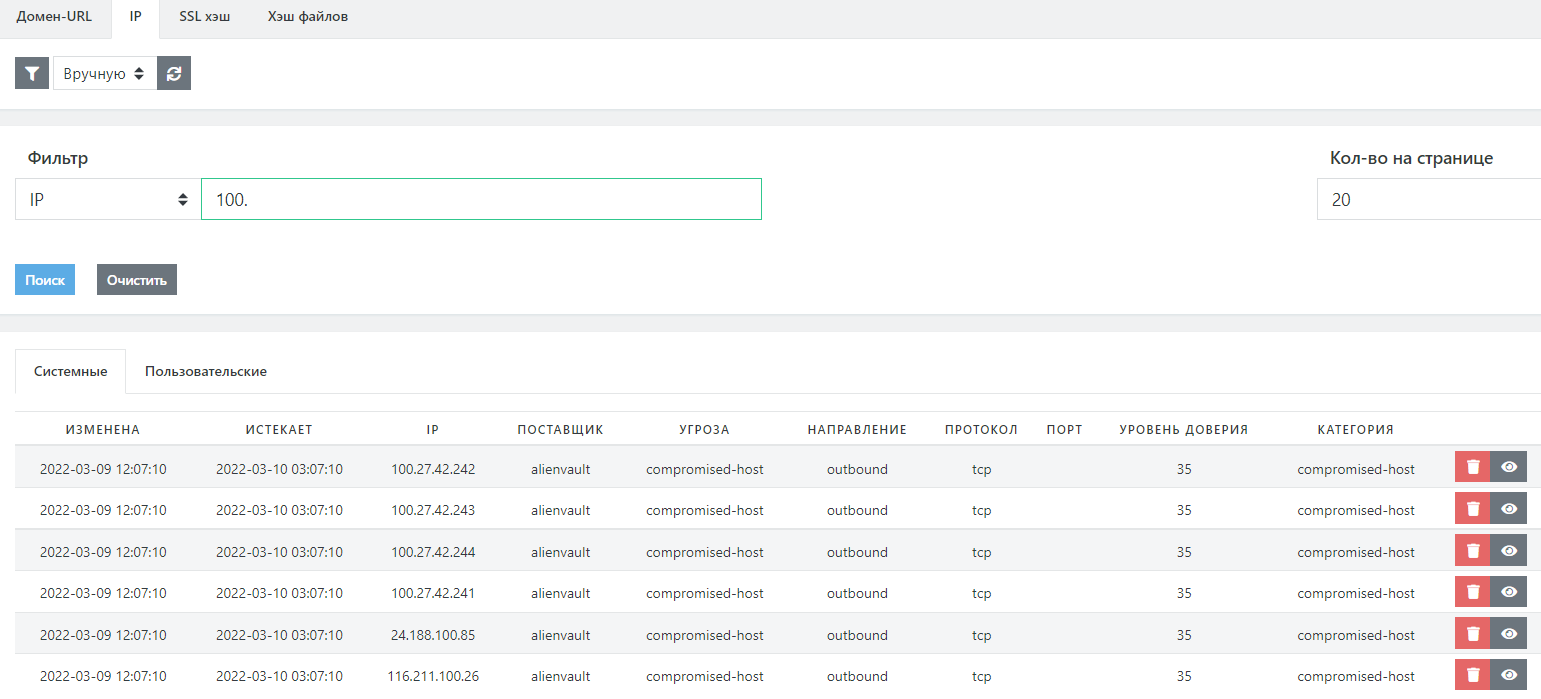

Фильтрация записей в репутационных списках;

Для этого необходимо нажать на пиктограмму фильтра, выбрать поле, по которому необходимо отфильтровать записи, а также значение этого поля (полностью или частично), как изображено на рисунке 2.

Рисунок 2 -- Фильтрация репутационнных записей

-

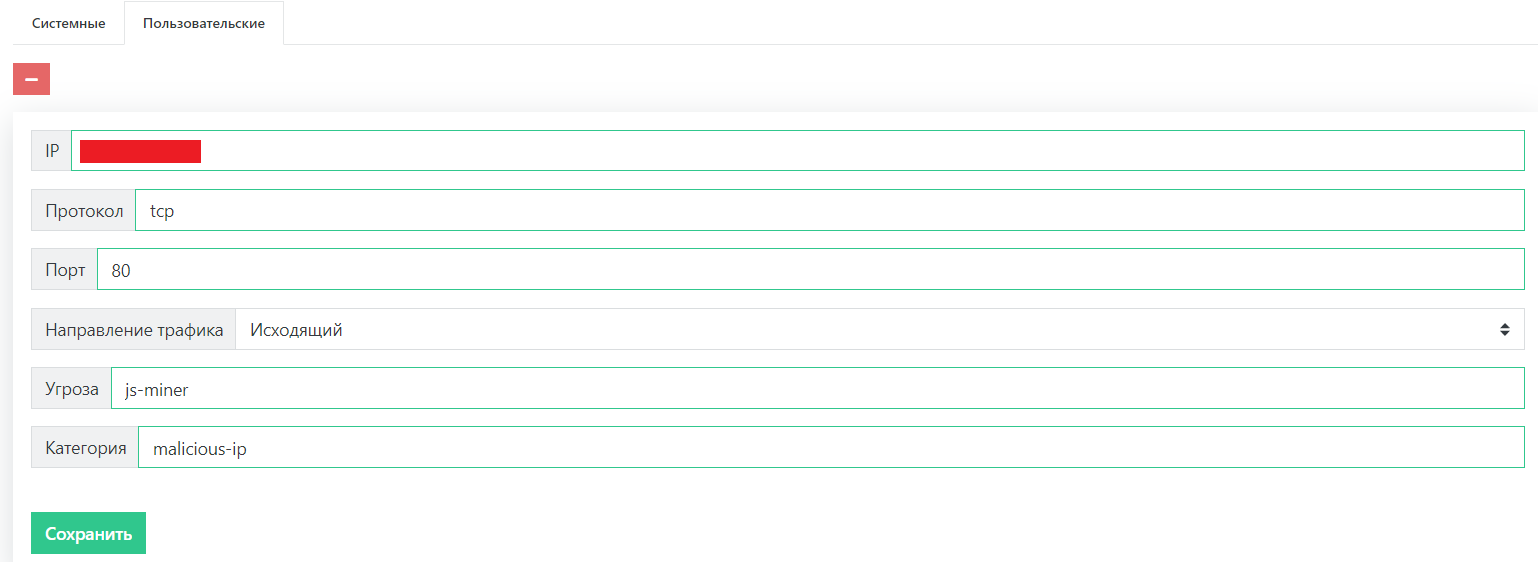

Создание пользовательских индикаторов компрометации;

Для создания необходимо перейти во вкладку "Пользовательские", после чего нажать на пиктограмму

. В открывшемся окне заполнить значения полей и нажать "Сохранить"

. В открывшемся окне заполнить значения полей и нажать "Сохранить"Пример пользовательского индикатора компрометации представлен на рисунке 3.

Рисунок 3 -- Создание пользовательского индикатора компрометации

-

Удаление индикаторов компрометации;

Для удаления индикаторов компрометации необходимо нажать на пиктограмму

справа от индикатора компрометации, который необходимо удалить.

справа от индикатора компрометации, который необходимо удалить.

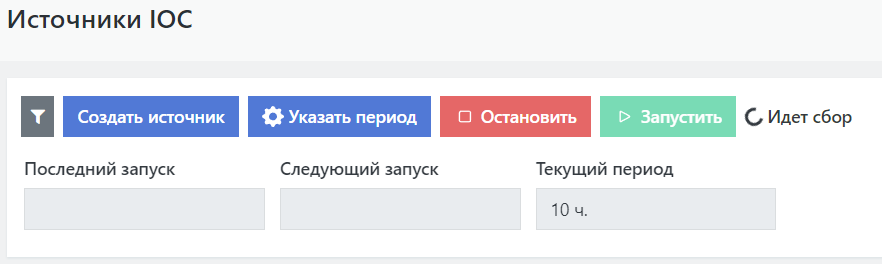

Источники IOC

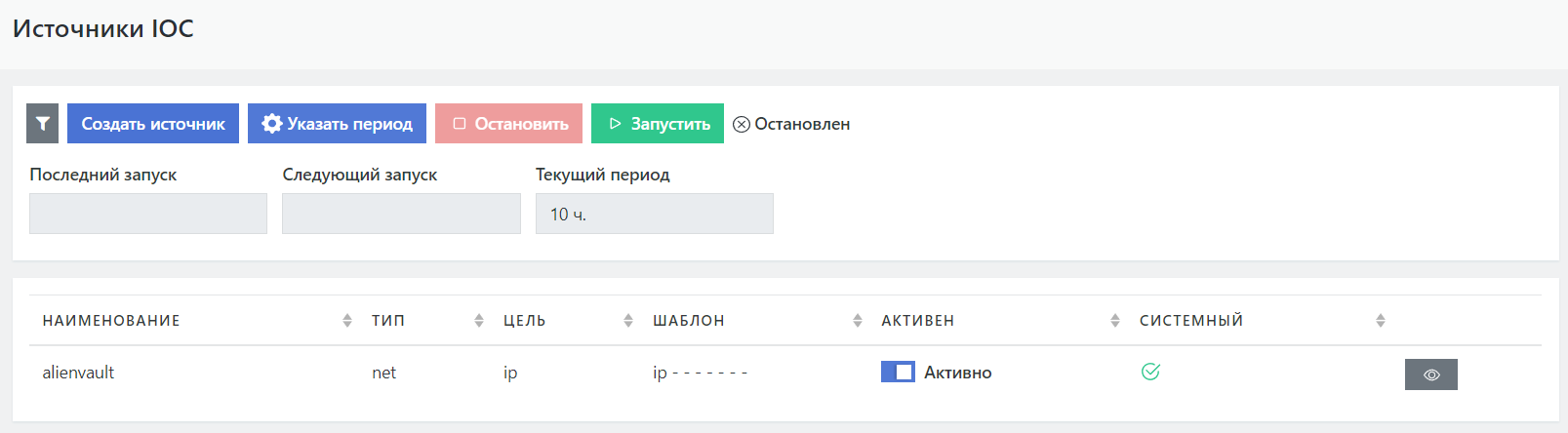

Для просмотра и управления источниками идентификаторов компрометации необходимо перейти в раздел Репутационные списки - Источники IOC.

На рисунке 4 изображено окно просмотра и управления источниками идентификаторов компрометации.

Рисунок 4 -- Источники индикаторов компрометации

В рассматриваемом интерфейсе присутствуют следующие функциональные возможности:

-

Включение встроенных источников идентификаторов компрометации;

Для этого необходимо нажать на пиктограмму

, перевести "Активность" в статус "Не важно".

После, напротив нужных источников, нажать на кнопку-тумблер для перевода статуса в "Активно".

Пример включения источника представлен на рисунке 5.

, перевести "Активность" в статус "Не важно".

После, напротив нужных источников, нажать на кнопку-тумблер для перевода статуса в "Активно".

Пример включения источника представлен на рисунке 5.

Рисунок 5 -- Включение источника индикаторов компрометации

Рисунок 5 -- Включение источника индикаторов компрометации

-

Указание периода получения идентификаторов компрометации из активных источников;

Для указания периода, нужно нажать на кнопку

и установить нужное количество часов (от 1 до 24).

и установить нужное количество часов (от 1 до 24). -

Ручной запуск и остановка сбора идентификаторов компрометации из активных источников;

Для этого необходимо нажать на соответствующие кнопки в верхней части страницы, как изображено на рисунке 6.

Рисунок 6 -- Включение\отключение сбора индикаторов компрометации

-

Создание пользовательского источника идентификаторов компрометации.

Для создания пользовательского источника нужно нажать на кнопку "Создать источник", заполнить поля и нажать на "Сохранить".